サイバー攻撃とは

サイバー攻撃とは、コンピュータシステム、ネットワーク、またはデジタルデバイスに対して行われる悪意のある行為を指します。攻撃者は情報窃取やシステム破壊のほか、機密データへの不正アクセスを目的として、さまざまな手法を用います。サイバー攻撃は、個人、企業、政府機関など、さまざまな対象に対して行われ、ウイルスやマルウェアの拡散、フィッシング、DDoS攻撃(分散型サービス妨害攻撃)などが一般的な手法です。これらの攻撃は、経済的損失やプライバシーの侵害など、深刻な影響を及ぼすことがあります。

脅威の増大

国立研究開発法人情報通信研究機構(NICT)によると、2022年に観測したサイバー攻撃関連通信数(約5,226億パケット)は、2015年(約632億パケット)と比較して8.3倍となっているなど、依然多くのサイバー攻撃が観測されています。

| 年 | 年間総観測バケット数 | 観測旧アドレス数 | 年間総観測バケット数 |

| 2014 | 約24 0億 | 212878 | 115335 |

| 2015 | 約631.6億 | 270,973 | 245540 |

| 2016 | 約1,44D億 | 274872 | 527888 |

| 2017 | 約1,559億 | 253,086 | 578,750 |

| 2018 | 約2, 169億 | 273,292 | 806877 |

| 2019 | 約3,756億 | 309769 | 1,231,331 |

| 2020 | 約5,705億 | 307,985 | 1849817 |

| 2021 | 約5, 180億 | 289,946 | 1,747,685 |

| 2022 | 約5,226億 | 288,042 | 1,833,012 |

| 2023 | 約6, 197億 | 289,686 | 2,260,132 |

出典:「NICTER観測レポート2023」(2024年2月公開)の「年間総観測パケット数の統計」を基に当社作成

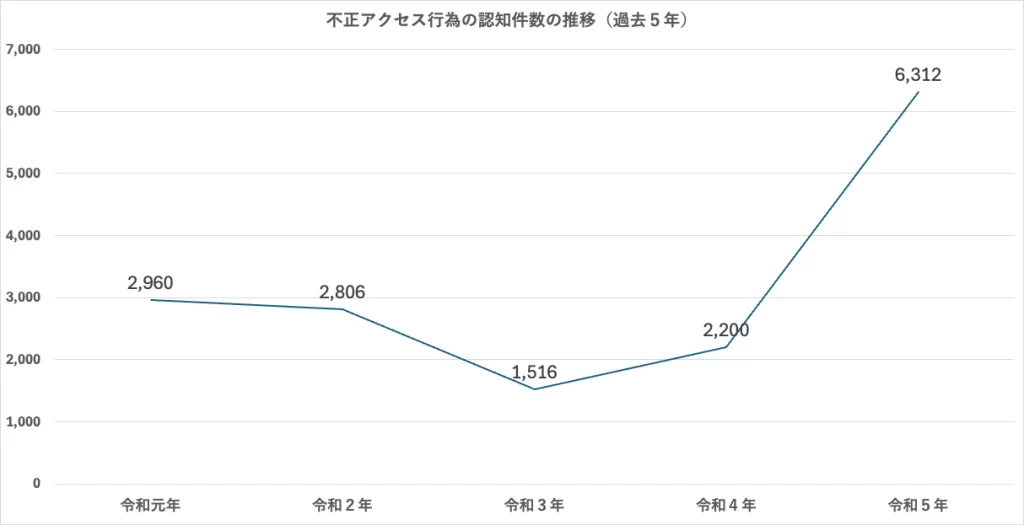

また、不正アクセス行為の件数も増えています。警察庁に報告された不正アクセス行為の認知・検挙状況等によると、不正アクセス行為の認知件数 は6,312件で、2022年から4,112件(約186.9%)増加し、過去5年で最大数となりました。

出典:「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(警察庁,2024年3月リリース)より当社作成

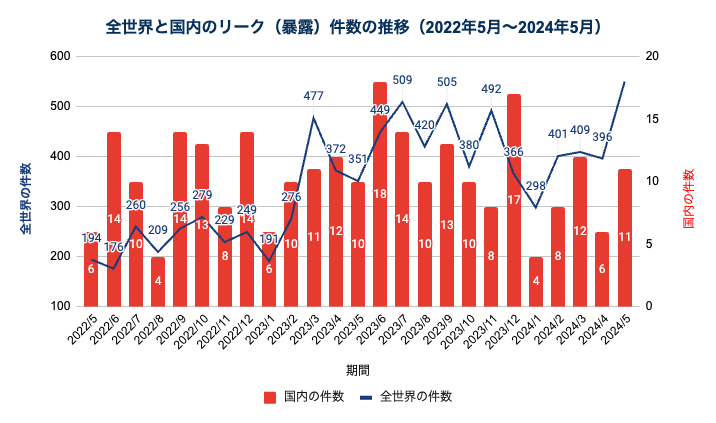

近年ではランサムウェアによるサイバー攻撃被害が国内外の企業や医療機関等で続いており、事業継続に影響のある事案も発生しています。

出典:三井物産セキュアディレクション「暴露型ランサムウェア攻撃統計 CIGマンスリーレポート」2024年6月号 (2024年5月分)を基に当社作成。国内被害は海外拠点も含む。

またIPA(独立行政法人 情報処理推進機構)では毎年、注意すべき情報セキュリティの脅威をランキング形式で取り上げていますが、2024年版では「ランサムウェアによる被害」「サプライチェーンの弱点を悪用した攻撃」「標的型攻撃による機密情報の窃取」「ゼロデイ攻撃」など、多くのサイバー攻撃が脅威として挙げられています。

情報セキュリティ10大脅威2024(組織)

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い(2016年以降) |

| 1 | ランサムウェアによる被害 | 2016年 | 9年連続9回目 |

| 2 | サプライチェーンの弱点を悪用した攻撃 | 2019年 | 6年連続6回目 |

| 3 | 内部不正による情報漏洩等の被害 | 2016年 | 9年連続9回目 |

| 4 | 標的型攻撃による機密情報の窃取 | 2016年 | 9年連続9回目 |

| 5 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 2022年 | 3年連続3回目 |

| 6 | 不注意による情報漏洩等の被害 | 2016年 | 6年連続7回目 |

| 7 | 脆弱性対策情報の公開に伴う悪用増加 | 2016年 | 4年連続7回目 |

| 8 | ビジネスメール詐欺による金銭被害 | 2018年 | 7年連続7回目 |

| 9 | テレワーク等のニューノーマルな働き方を狙った攻撃 | 2021年 | 4年連続4回目 |

| 10 | 犯罪のビジネス化(アンダーグラウンドサービス) | 2017年 | 2年連続4回目 |

出典:IPA(独立行政法人 情報処理推進機構)「情報セキュリティ10大脅威 2024 [組織]」

サイバー攻撃で受ける被害

サイバー攻撃の影響は非常に広範で、個人や組織が適切な対策を講じていない場合、その被害は深刻かつ長期にわたることがあります。

情報漏洩とプライバシー侵害

個人情報、企業の機密情報、クレジットカード番号などが盗まれ、不正利用される可能性があります。これによりプライバシーが侵害され、個人や企業が経済的損失を被ることがあります。

甚大な経済的損失

サイバー攻撃によりシステムがダウンしたりデータが破壊されたりすると、企業の業務が停止し、売上の損失や復旧コストが発生します。また情報が盗まれた場合、詐欺や不正取引による直接的な経済的損害のほか、取引先へ被害や影響が及んだ場合は損害賠償請求をされる可能性や、サービスの解約などにつながる場合もあります。

信用の失墜

企業や組織がサイバー攻撃を受けた場合、顧客や取引先からの信頼が失われることがあります。これは長期的にビジネスに悪影響を与え、ブランドイメージの低下につながることがあります。

業務中断

サイバー攻撃により、システムが一時的または長期間にわたり利用できなくなることがあります。これにより、日常業務が中断し、企業や組織が通常の運営を続けることが困難になります。

法的および規制上の問題

サイバー攻撃で顧客データや機密情報が漏洩した場合、法律に違反する可能性があり、企業は罰金や訴訟に直面することがあります。また、データ保護規制に違反した場合、追加の制裁が課される可能性もあります。

精神的・感情的な影響

被害者が個人の場合、プライバシーの侵害や経済的損失により、精神的・感情的なストレスや不安を引き起こすことがあります。

PPAP対策やメールセキュリティ強化サービス

資料ダウンロードサイバー攻撃の手口

サイバー攻撃の手口にはさまざまな方法があり、攻撃者は目的に応じて異なる手法を用います。以下に代表的なサイバー攻撃の手口を説明します。

フィッシング(Phishing)

攻撃者が信頼できる機関や個人を装い、ユーザから機密情報(パスワード、クレジットカード情報など)を騙し取る手法です。偽のメールやウェブサイトを使用し、ユーザにリンクをクリックさせたり、情報を入力させたりします。

マルウェア(Malware)

悪意のあるソフトウェアを使ってシステムに侵入し、情報を盗んだり、システムを破壊したりする攻撃です。以下の種類があります。

- コンピュータウイルス: 自己複製し、他のファイルに感染するプログラム。

- ワーム: ネットワークを通じて自己複製するマルウェア。

- トロイの木馬: 正当なソフトウェアに見せかけて侵入し、バックドアを開くもの。

ランサムウェア(Ransomware)

システムやデータを暗号化し、解除のために身代金を要求する攻撃です。データの使用不能や業務の停止を引き起こし、経済的損失をもたらします。

▼関連記事

ランサムウェアとは?感染経路と被害の状況、対策をわかりやすく解説

DDoS攻撃(分散型サービス妨害攻撃)

複数のコンピュータから大量のトラフィックを送り、ターゲットのサーバやネットワークを過負荷にしてサービスを停止させる攻撃です。サービスの停止による業務妨害や金銭の要求などが行われます。

SQLインジェクション(SQL Injection)

ウェブアプリケーションの脆弱性を突き、悪意のあるSQLコードを挿入してデータベースに不正アクセスする手法です。データの漏洩や改ざん、削除されるリスクがあります。

クロスサイトスクリプティング(XSS)

ユーザのクッキー情報の盗取やセッションの乗っ取りなどを目的にして、ウェブサイトに悪意のあるスクリプトを挿入し、ユーザのブラウザで実行させる攻撃です。

ゼロデイ攻撃(Zero-Day Attack)

ソフトウェアの脆弱性が公開される前に、その脆弱性を突いて行われる攻撃です。対策が取られていないため、非常に危険です。

ソーシャルエンジニアリング(Social Engineering)

人間の心理的な弱点を突いて情報を引き出す手法です。信頼関係を築き、電話や対面で情報を聞き出す方法などがあります。

中間者攻撃(Man-in-the-Middle Attack)

通信の途中に介入し、送受信されるデータを盗聴・改ざんする攻撃です。機密情報の漏洩や通信内容が改ざんされます。

ブルートフォース攻撃(Brute Force Attack)

パスワードや暗証番号を総当たりで試し、正しい組み合わせを見つけ出す攻撃です。

PPAP対策やメールセキュリティ強化サービス

資料ダウンロードサイバー攻撃増加の背景にあるRaaS、PhaaS

AI等のデジタル技術の発展や地政学情勢の不安定化の影響もあり、サイバー攻撃は今後ますます増加するとともに高度化・複雑化していく恐れがあります。近年のサイバー攻撃の裾野を広げている背景には、これらの詐欺の開発と実行を分業したビジネスモデルの台頭があります。RaaS(ランサムウェア・アズ・ア・サービス,Ransomware as a Service)、PhaaS(Phishing as a Service)です。これらが普及したことで、技術的な知識やスキルが乏しい者でも簡単に攻撃できるようになり、より多くの組織や個人が被害に遭う可能性が高まっているのです。特に言語の壁であった日本語はAIの登場により、より自然な言葉に機械翻訳できるようになったことで日本国内の企業がターゲットにされています。

RaaS(Ransomware as a Service)

ランサムウェアは、コンピュータやネットワークをロックして企業や個人のデータを暗号化し、これを人質に取ることで身代金を要求することを目的にしています。このランサムウェアによる攻撃を容易にしたのがRaaSです。

仕組み

ランサムウェアの開発者が攻撃実行者に対して、そのランサムウェアを使用する権利を販売するビジネスモデルです。攻撃実行者は、RaaSプラットフォームを通じてランサムウェアを購入し、自身で攻撃を仕掛けることができます。ランサムウェアがターゲットに感染し、身代金が支払われると、その一部がRaaSの開発者に還元されます。

特徴

開発者から攻撃実行者へ提供されるサービスには、ツールとテンプレートの提供や技術サポート、攻撃の成果を管理するためのダッシュボード機能が含まれていることが多く、攻撃者はどのくらいのユーザが騙されたか、どのような情報が取得できたかをリアルタイムで把握できます。

サブスクリプションモデルが取られることが多く、月額料金や成功報酬型の料金プランを通じてサイバー犯罪がサービスとして提供されることによって、攻撃者が広範囲に活動することを容易にしています。

主な攻撃手段

メールの添付ファイルやWebサイトの脆弱性を利用した攻撃が一般的で、ターゲットのシステムを直接攻撃します。

▼参考記事

ランサムウェアとは?感染経路と被害の状況、対策をわかりやすく解説

PhaaS(Phishing as a Service)

フィッシングメール詐欺は、サイバー攻撃者が正規の企業や組織を装ってユーザにメールを送信し、個人情報や認証情報を盗み取ろうとする詐欺の一種です。攻撃者は、偽のWebサイトやリンクを使用して、ユーザに信頼できると思わせる巧妙な手口を用います。たとえば、銀行やオンラインサービスのログインページに似せたサイトに誘導し、ユーザがそこで入力したIDやパスワードを盗むことが一般的です。 このフィッシングメール詐欺を容易にしたのがPhaaSです。

仕組み

PhaaSは、RaaSと同様に、サイバー犯罪者が他の犯罪者に対してフィッシング詐欺のツールやサービスを提供するビジネスモデルです。PhaaSプラットフォームを利用することで、技術的なスキルがない者でも、容易にフィッシング攻撃を行えるようになっています。

開発者からフィッシング詐欺を実行するためのツールやテンプレート、ホスティングサービスが他の犯罪者に提供されます。PhaaSプラットフォームを利用することで、技術的なスキルが乏しくても容易にフィッシング詐欺を行えるようになっています。フィッシングキャンペーンのセットアップから実行、結果の追跡までサポートされているようです。

主な攻撃手段

メールや偽のWebサイトを使用して、ユーザを騙して個人情報を入力させる手法が中心です。

▼参考記事

フィッシングメールとは?被害事例と被害に遭わないための対策をわかりやすく解説

PPAP対策やメールセキュリティ強化サービス

資料ダウンロードより強固なサイバー対策の必要性

サイバー攻撃の手口は日々進化しており、最新の対策を講じることが重要です。企業や個人は、適切なセキュリティ対策を導入し、定期的なアップデートや教育を行うことで、これらの脅威から身を守る必要があります。

高まるサイバー攻撃のリスクに対応するためには、ゼロトラストと境界型防御の対策を同時に進めることが効果的です。境界型防御においては、サイバー攻撃を受けることを前提として、システム内に複数の防御層を設置するセキュリティアプローチである多層防御の考え方を取り入れましょう。

▼関連記事

ゼロトラストが注目される背景と、導入時に検討すべきこととは?

多層防御とは?巧妙化するサイバー攻撃手法を踏まえた3重の鉄壁、その技術的対策

またメールセキュリティはサイバー攻撃を防御する代表的な方法の1つです。企業の重要なデータやシステムを守るために、基本的なセキュリティ対策を徹底することが必要です。

メールセキュリティ

フィッシング攻撃やマルウェアの配布はメールを通じて行われることが多いため、メールセキュリティの強化は早急に必要な対策です。

サンドボックス

ランサムウェアのほか、実行ファイルや PDF、MS Office ドキュメントに見せかけた高度な脅威が企業のネットワークに侵入する前に、クラウド上の仮想領域 (サンドボックス) に隔離します。数億のサンプルを使ったトレーニングが施されているより大きな検出効果を発揮できるディープラーニング技術を利用して、ほんの数分で安全かどうか確認し適切な対処を行います。業務への影響を最小限に抑え、メールによるマルウェアの新しい大規模感染を阻止できるため、お客様の環境を保護する上で非常に効果的な手法であることが実証されています。

スパムフィルターとメールゲートウェイ

メールゲートウェイやスパムフィルターを導入し、疑わしいメールや悪意のある添付ファイルがユーザの受信トレイに到達する前にブロックします。

DMARC, DKIM, SPFを設定

これらの認証技術を活用して、メールの送信元の正当性を確認し、なりすましメールから防御します。

ユーザ教育

従業員に対して、フィッシングメールや不審なリンクを見分けるためのトレーニングを定期的に行い、セキュリティ意識を高めます。

PPAP対策やメールセキュリティ強化サービス

資料ダウンロードサイバー攻撃対策はサイバーソリューションズへ

サイバーソリューションズ株式会社は、2000年の設立以来、20,000社以上のお客様の400万アカウントのクラウド型メールサービスとメールセキュリティを提供しています。

サイバーソリューションズ株式会社は、お客様に当社クラウドサービスを安心してご利用いただくために、情報セキュリティマネジメントシステム(ISMS)の国内規格「JIS Q 27001:2014」および「ISO/IEC 27001:2013」に加え、クラウドセキュリティの国際規格である『ISO/IEC 27017:2015(以下、ISO/IEC 27017)』『ISO/IEC 27018:2014(以下、ISO/IEC 27018)』の認証を取得しています。

月額200円で脅威防御対策・標準型攻撃を実現

サイバーソリューションズが提供するCloud Mail SECURITYSUITE(CMSS)は、月額200円からMicrosoft 365やGoogle Workspaceの迷惑メールの受信を防御します。

CMSSは、DMARCによる、なりすましメールの受信防止、ビジネスメール詐欺やフィッシングメールの受信防止、ウイルス、マルウェア対策、迷惑メール対策、サンドボックス、受信時のPPAP対策も提供します。

詳しくは、Cloud Mail SECURITYSUITE のWebサイトをご覧ください。

PPAP対策やメールセキュリティ強化サービス

資料ダウンロード