「トロイの木馬に感染しました」など、詐欺のセキュリティ警告が表示されることで一般の人にも広く認知されるようになったトロイの木馬。トロイの木馬は悪意のあるソフトウェアのマルウェアの1種であり、感染すると甚大な被害を及ぼすサイバー攻撃の脅威です。この記事ではトロイの木馬の特徴や被害から必要な対策まで詳しく解説します。

Cloud Mail SECURITYSUITEのサービス資料を受け取る

目次

トロイの木馬とは

トロイの木馬とは、無害なプログラムを装ってPCやスマートフォン、タブレットに侵入し、様々な攻撃をするマルウェアです。古代ギリシャ神話に登場する「トロイア戦争」で、ギリシャ軍が巨大な木馬を利用しトロイア軍を滅ぼした逸話になぞらえています。

トロイの木馬の感染の仕組み

トロイの木馬は、無害なアプリケーションやファイルを装って、フィッシングメールや偽装サイトなど、詐欺的な手法でインストールへと誘導します。侵入後は、ユーザに気づかれないようにバックグラウンドで攻撃者と通信します。

攻撃者は遠隔操作遠隔操作により、不正アクセス用のバックドアの作成、個人情報やパスワードの窃取、他のサイバー攻撃の踏み台への利用など、さまざまな悪意ある活動を実行します。

感染被害を拡大した主なトロイの木馬とその種類

| Emotet(エモテット) | 2014年に銀行情報を盗むことを目的として登場。その後多機能化し2021年から2023年にかけて被害を拡大させました。 |

| Emdivi(エンディビ) | 標的型攻撃を目的としたマルウェアで、日本年金機構からの情報流出に利用されました。 |

| GameOver Zeus (ゲームオーバーゼウス) |

銀行口座の情報を盗む目的としたトロイの木馬 Zeus の進化版でボットネットを構築したり、ランサムウェアを配布したりする手段としても利用されました。 |

| Lokibot(ロキボット) | 情報窃取型マルウェアで感染したPCのWebブラウザやメール、FTPアプリに保存されている認証情報を収集し、攻撃者が管理する外部のマシンに送信します。ビジネスメール詐欺(BEC)による金銭搾取にも使われます。 |

| FormBook(フォームブック) | 情報窃取型マルウェアで感染したPCのWebブラウザやメールから認証情報を収集します。スクリーンショットの収集、キーストロークの監視と記録、攻撃者によるリモート操作が可能です。 |

ウイルスやワームとの違い

トロイの木馬とウイルスやワームは、それぞれ性質が異なります。トロイの木馬はウイルスと違い、宿主のファイルを必要としません。アプリや正規のソフトウェアなどを装い、サイバー攻撃を行います。トロイの木馬はワームと同じくプログラム単体で動作しますが、自己増殖ができない点で異なります。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬の種類

トロイの木馬は、端末内でさまざまな活動をします。ここでは、活動方法によるトロイの木馬の種類について解説します。

バックドア型

バックドア型は、感染させた端末に秘密の裏口を作り、遠隔操作を可能にするマルウェアです。重要情報を盗み出したり、追加のウイルスや不正プログラムを送り込こんだりします。感染後は目立たないように活動し、長期間にわたって潜伏するため、発見が遅れる傾向にあります。

個人の被害だけではなく、企業のネットワークへの侵入や機密情報の大量流出といった重大なリスクにつながります。

ダウンローダー型

ダウンローダー型のトロイの木馬は、端末に侵入すると外部から追加の不正プログラムやマルウェアなどをダウンロードしたり、次々と他のマルウェアを呼び込み、裏で活動をさせたりします。

ファイル取得に特化した単純な構造であることから、ウイルスソフトに検知されにくいという特徴があります。ダウンロード型の場合、初期の段階で発見するのが難しく、徐々に被害が拡大します。

クリッカー型

クリッカー型は、端末やブラウザの設定を書き換えて、特定のWebサイトへ誘導する不正プログラムです。ユーザの意図とは無関係に、 悪意あるWebサイトやフィッシングサイトを開かせたり、セキュリティレベルを下げたりします。感染すると、ブラウザが重い、通信料が急激に増えたといった症状が現れます。

キーロガー型

キーロガー型は、端末のキーボード操作や入力履歴を不正に記録し、攻撃者へと転送するマルウェアで、パスワードやクレジットカード情報などを窃取し、外部サーバへ定期的に転送します。また、キーボードの操作記録だけではなく、システム情報やWebサイトの閲覧履歴を組み合わせて、攻撃者が不正アクセスをしやすくします。

現在は、マウス操作や画面のスクリーンショットを撮影できるものもあります。

パスワード窃取型

パスワード窃取型は、端末の情報を探索・特定して盗み出すことに特化しています。盗み取った情報は、サーバ経由や事前に設定されたメールアドレスに自動送信されて、攻撃者に届きますが、自ら情報を探索する能力を持っている点が、キーロガー型との違いです。

標的となるのは、ブラウザの保存パスワードやログイン情報、クレジットカード情報で、不正ログインや個人情報の流出といったリスクがあります。

プロキシ型

プロキシ型は、端末のネットワーク設定を勝手に書き換えて、中継用のプロキシ機能を作り出すマルウェアです。ユーザの端末やWebサーバを乗っ取り、攻撃者はその環境を経由して、自身の身元を隠した状態で、フィッシングサイトの運用やマルウェア配布、サイバー攻撃などを実行します。

感染した端末のユーザは被害者であるものの、気づかないうちに加害者にもなってしまい、深刻な被害を引き起こしたり信用を失ったりします。

ボット型

ボット型は、端末内でボットプログラムとして活動し、攻撃者の指令によって遠隔操作をします。おもな悪用例として、複数の端末から大量のデータを送り付けてサーバをダウンさせるDDoS攻撃や、大量のスパムメールの送信が挙げられます。また、仮想通貨のマイニングへの無断利用や他のマルウェアのダウンロードも実行されます。

自分の端末が不正な活動を行う一台として利用されるため、極めて悪質です。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬のおもな感染経路

トロイの木馬は、メールやWebサイトなどから感染します。ここでは、さまざまな感染経路を解説します。

メールやSNS

トロイの木馬の感染経路として多いのが、メールやSNSのメッセージなどのURLや添付ファイルです。リンクやファイルの共有が感染につながり、被害を与えます。実在する企業・サービスを装って送信するSMSも、トロイの木馬に感染するリスクがあるため、注意が必要です。

Webサイト

悪意のあるWebサイトや偽装サイトなども、トロイの木馬の感染経路です。サイトにアクセスするだけでも、ファイルをダウンロードさせて感染するリスクがあります。脆弱性の高いOSやブラウザは、狙われるリスクが高まります。アクセスの多いサイトほど、感染の被害拡大を考慮しなければなりません。

クラウドストレージ

クラウドストレージにトロイの木馬を保存すると、リンクの共有を介した感染リスクを高めます。権限に不備がある場合、攻撃者のアクセスを招く恐れがあります。アカウントの乗っ取りの被害に遭うと、危険なファイルを共有されるリスクも高まるため、注意が必要です。不正なファイルであると気付かないまま、ダウンロードする可能性もあります。

HDDやUSBメモリなどの共有媒体

HDDやSSD、USBメモリなどの共有媒体も、感染経路のひとつです。端末に接続することで、自動で不正プログラムが実行されます。近年、トロイの木馬では共有媒体を介した感染の頻度が下がったものの、今でも使われる方法です。自分のパソコンに感染ファイルを侵入させるだけではなく、他のパソコンへと感染を拡大させるケースもあります。

ソフトウェアやアプリケーション

トロイの木馬は、非公式のアプリストアや信頼性の低いWebサイトからのダウンロードで感染することも少なくありません。また、フリーウェアに便乗して配布される事例も多く、インストール時に追加で組み込まれるプログラムを見落とすと侵入されてしまいます。さらに、外出先などで離席したときに、第三者によって直接操作されインストールされる場合もあります。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬への感染で予測される被害

トロイの木馬は認証情報の窃取や不正出金など、さまざまな被害をもたらします。ここでは、トロイの木馬による被害について解説します。

認証情報の流出

トロイの木馬は、認証情報を窃取できるマルウェアです。正規のWebブラウザを装い、ログイン認証情報が窃取されます。また、メールに悪意のあるファイルを添付することで、キーストローク(キー入力)を記録される「キーロガー」という被害もあります。キーストロークが記録される場合、認証情報の窃取につながるため、注意が必要です。

関連記事:メールによる情報漏洩の原因は誤送信とマルウェア感染だった!必要な対策を解説

個人情報や機密情報の漏洩

トロイの木馬に感染すると、端末の遠隔操作をする「バックドア」という裏口が設置されるリスクが高まります。アカウントのパスワードをはじめとする個人情報が漏洩するリスクが増大します。無害なプログラムを装って感染するため、長期間にわたって情報が漏洩しても気付かない可能性があります。

また、業務用のパソコンが感染することによるリスクとして、顧客の機密情報の漏洩のリスクが挙げられます。

銀行口座情報の流出による不正出金

銀行口座情報が流出し、不正出金の被害につながる場合もあります。トロイの木馬による警告表示に情報を入力すると、預金の無断送金やパスワードの変更などの被害を受けます。アカウントが乗っ取られると、アクセスできない状況にもなりかねません。トロイの木馬の標的は、個人だけではなく法人口座も含まれるため、被害の規模が拡大する懸念があります。

ランサムウェアの配布によるパソコンやシステム、ファイルの暗号化

ランサムウェアとは、システムやファイルを暗号化するウイルスです。トロイの木馬に感染すると、リカバリ機能を無効化される被害を受ける場合があります。データの復元ができない場合、業務停止に追い込まれる可能性があります。また、暗号化されたデータの復旧のために、身代金を支払う状況にもなり得ます。

コードの埋め込みによる感染拡大

トロイの木馬によってコードが埋め込まれると、データの変更やファイルの削除などの被害を受けます。ファイルのコードを書き換えられたり、不要なコードを書き足されたりすることで、感染拡大のリスクが増加します。未知の送信者からのメールに添付されたファイルには、悪意あるコードを埋め込まれている可能性があるため、注意が必要です。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬への感染が疑われる症状とは

トロイの木馬に感染すると、端末に通常とは異なる動作や症状が現れます。ここでは、感染が疑われる動作や症状について解説します。

端末の動作が不安定になる

端末がトロイの木馬に感染すると、突然のシャットダウンや再起動の繰り返し、処理速度の低下といった、複数の異常な症状が現れます。これはトロイの木馬が、バックグラウンドで大量の情報処理や新たなマルウェアのインストールなどを実行しているためです。

さらに、システムファイルが破壊・改変されると、クラッシュやブルースクリーンの表示、OSの正常な起動不能といった深刻な症状が起きる可能性があります。

システムやソフトウェアの設定が変更される

トロイの木馬に感染すると、アプリケーションやシステムの設定が勝手に書き換えられて、攻撃者に有利な状態が作られます。典型的な症状として、セキュリティ機能の無効化や自動更新の停止、ファイアウォール設定の改変、不要な拡張機能の追加があります。

ブラウザやアプリケーションの設定が知らない間に変更されていた、セキュリティソフトが突然停止したなどの症状が現れたら、トロイの木馬への感染を疑いましょう。

心当たりのない利用履歴や通信がある

トロイの木馬に感染すると、心当たりのない通信履歴や利用履歴が残る場合があります。これは、攻撃者による遠隔操作や盗まれたログイン情報の悪用によるものです。例えば、操作をした覚えのないメール送信やSNS投稿、発信履歴などが挙げられます。また、端末のデータ使用量が急増したり、クレジットカードの不正請求が起きたりした場合も確認が必要です。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬への感染を防ぐには

トロイの木馬は、OSやアプリケーションの脆弱性を狙います。また、フィッシングメールやなりすましメール、メールの添付ファイル経由で侵入します。トロイの木馬の侵入を防ぐ、侵入しても感染しないようにする、感染した場合に対処できる様に備える、などが重要です。

- メール経由のセキュリティ対策でトロイの木馬の侵入を防ぐ

- 定期的なソフトウェアの更新:OSやアプリケーションの脆弱性を修正

- ファイアウォールの活用:不正な通信をブロックすることで侵入を防ぐ

- サーバやPCにマルウェア対策ソフトを導入する

- 多要素認証(MFA)を導入する

- 定期的なバックアップとバックアップデータのネットワーク分離保存

メールの添付ファイルを不用意に開かない

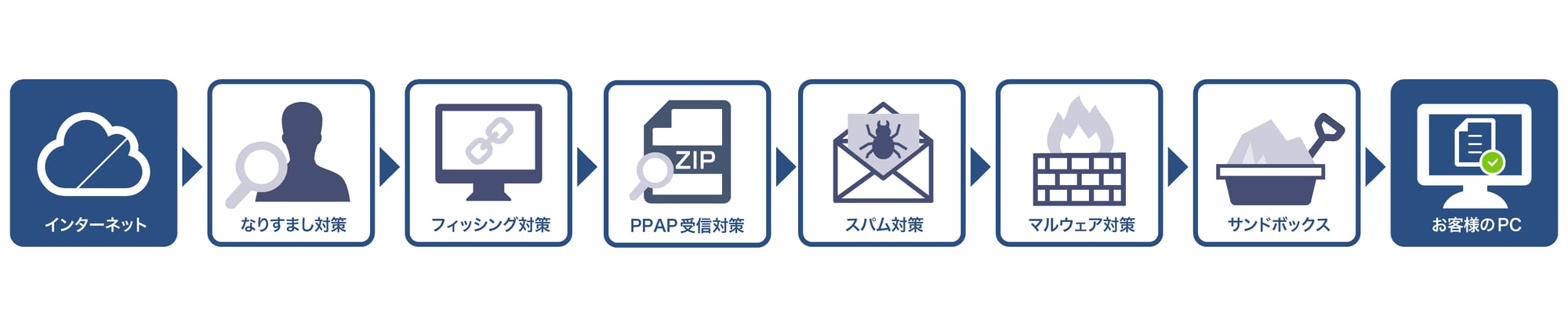

トロイの木馬は、自身が感染したファイルを添付したメールやなりすましメール、フィッシングメール経由での侵入を試みます。受信するすべてのメールについて、メールの本文や添付ファイルにトロイの木馬などのマルウェアが含まれていないか、リンク先URLが不正なサイトでないか確認する受信対策が不可欠です。

- なりすまし対策:実在する組織や個人を装いマルウェア添付や不正なWebサイトへ誘導するメールの受信を防ぐ

- フィッシング対策:正規のサイトに似せて作られた詐欺目的のWebサイトへ誘導するメールを防ぐ

- スパム対策:受信者の許諾を得ずに一方的に送られてくるメールの受信を防ぐ

- マルウェア対策:メールの添付ファイル経由で侵入したマルウェアを取り除く

- PPAP受信対策:パスワード暗号化されたZIPファイルをクラウドで解凍しマルウェアが含まれていないかを確認する

- サンドボックス:添付ファイルに未知のマルウェアが含まれていないかサンドボックス(砂場)で検証して防ぐ

SNSアカウントの真偽を確認する

SNSのメッセージや投稿においては、不用意にURLをクリックしないことが重要です。有名企業や著名人などになりすましたアカウントが感染を誘導する場合があります。また、アカウントの乗っ取りにより、フォロワーを誘導するケースもあります。アカウントが本物であるかどうかを疑って、不明なURLにはアクセスしないことが重要です。

URLを不用意にクリックしない

Webサイトも、SNSと同様に危険性のあるURLをクリックしない対策が必要です。公的な機関や大手サイトに偽装する場合もあるため、ドメインを確認して、サイトが本物かどうかを確認します。Webサイトで配布される無料アプリから、不正プログラムに感染する可能性もあります。

アカウントの権限管理を徹底する

クラウドストレージは、アカウント権限の管理が必要です。IDやパスワードを設定し、アクセスの権限を管理しましょう。ファイルをダウンロードする場合は、信頼できるアカウントが管理していることの確認も重要です。多要素認証の機能を導入し、不正アクセスを防ぐ対策も求められます。

OSやアプリケーションを最新の状態に保つ

共有媒体の感染対策は、OSやアプリケーションを最新状態にすることです。事前に脆弱性への対策ができて、マルウェアに感染するリスクを下げられます。セキュリティ対策ソフトによる事前のチェックも必要です。自分のパソコンからファイルを移す場合も、ウイルスチェックを実行しましょう。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取る「トロイの木馬に感染した」という警告への対応

トロイの木馬に感染した旨のメッセージが届いたり、表示されたりした場合、どのように対応すべきであるかを認識しておかなければなりません。以下で適切な対応について解説します。

トロイの木馬に関する警告の真偽を見分けるポイント

トロイの木馬の警告メッセージは偽物の可能性があります。本物かどうかを見分ける方法は以下のとおりです。

ドメインが「https」で始まっているか

「https」から始まるドメイン名でない場合、詐欺サイトの可能性を疑いましょう。たとえば、「http」の場合、セキュリティレベルが低い可能性があるため注意が必要です。一般的に通信が暗号化される場合、データ処理のルールを示すプロトコル「https」が表示されます。事前にブラウザのアドレスバーを確認し、本物の警告かどうかを判断しましょう。

正しい日本語が使われているか

サイト内の違和感のある日本語や煽る文章も確認してください。たとえば、ウイルスの駆除を誘導したり、指定の番号への連絡を催促したりする場合があります。誤字脱字やひらがな・漢字の使い方にも注意し、詐欺サイトを判断しましょう。不自然な表現や翻訳ツールを使用した文章なども、信頼性の低いサイトである疑いがあります。

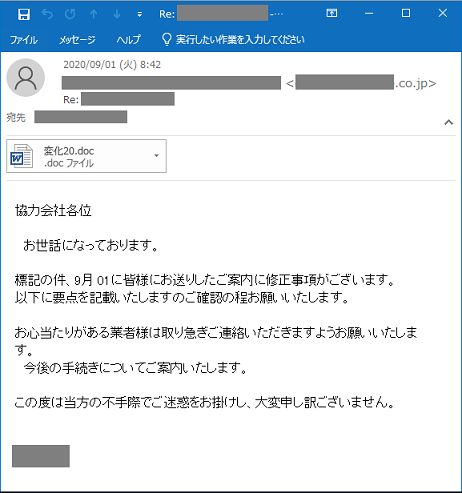

偽の警告の具体例

「あなたのパソコンにトロイの木馬を感染させ監視している」「あなたのメールボックスをハッキングした」といったメールが送られる被害が確認されています。

出所:Emotet(エモテット)関連情報 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

- アカウントがハッキングされました。すぐにパスワードを変更してください

- トロイの木馬ウイルスに侵害されています。すぐにビットコインを送金するように

- トロイの木馬の遠隔操作で、カメラを操作し、AV鑑賞の様子を録画した。映像をばら撒かれたくなければ送金するように

このようなメールはすべて偽物です。これらのメールの添付ファイルやリンク先のURLをクリックすると本当にトロイの木馬に感染したケースがあります。また、メールへの返信で詐欺の被害に遭う可能性があります。

迷惑メール相談センター「よくあるご質問と相談事例」に、実際に届いたメールの文面とアドバイスが記載されています。上記のようなメールが届いたとしても、決して慌てずにメールを削除し無視するなど冷静に対処しましょう。

偽の警告を消す方法

トロイの木馬の警告は、さまざまな方法で消去できます。ここでは、偽警告を消す方法を解説します。

「Esc」キーを長押しする

「Esc(エスケープキー)」を3秒ほど長押しすると、警告を消去できます。画面右上に「×」のマークが表示されたらクリックして削除しましょう。警告表示の大部分は「Esc」キーで消去できます。

再起動をする

再起動も警告を消去する方法として有効です。電源ボタンを長押し、または「Ctrl」+「Alt」+「Delete」を同時に長押しする方法があります。ただし、保存していたデータが削除される可能性があるため注意が必要です。

キャッシュと履歴を削除する

偽警告の表示があったサイトを訪問すると、その関連データもキャッシュと履歴に残っている場合があります。一時的にパソコン内に保存された情報を削除することで、警告の再表示を止めることができます。キャッシュと履歴は、各ブラウザの設定画面から消去しましょう。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬に感染した場合の対処法

急にPCの動作が遅くなった、勝手にスパムメールを送信しているなど、トロイの木馬への感染が疑われる場合は、以下の対策を実行してください。

1.ネットワーク接続を切断する

トロイの木馬に感染した場合は、被害拡大と情報流出を防ぐため、ネットワーク接続から端末を遮断することを最優先しましょう。特に業務用端末の場合、すぐに社内ネットワークから遮断しなければなりません。LANケーブルを抜き、Wi-Fi機能やモバイルデータ通信もすべて無効化して、外部との通信を完全に遮断することで、他の端末やネットワークへの感染拡大を防ぎ、情報の窃取を阻止できます。

2.セキュリティソフトで駆除をする

- セキュリティ対策会社のセキュリティソフトをインストールしてチェックする

-

トロイの木馬を検知したら画面に従って駆除する

駆除できない場合は、ノートン パワーイレイサー(無料)を使って駆除する

-

ノートン パワーイレイサー実行後も駆除できていない場合は、ノートン ダブルリカバリーツールを利用して駆除する

-

上記の手段でも駆除できない場合は、Windowsのリカバリ・再インストールをする

3.関係各所や警察に報告・連絡をする

ネットワークから遮断したら、情報システム管理者や上司に報告し、関係部門や取引先にも速やかに感染の事実を連絡し、感染拡大を防止しなければなりません。自力での駆除が困難であれば、社内の専門部署やセキュリティソフトのベンダーなどに相談しましょう。機密情報の漏洩や金銭的被害が生じた場合には、警察のサイバー犯罪相談窓口への届け出も必要です。

4.【駆除できなかった場合】端末を初期化する

セキュリティソフトによる駆除が困難または不可能な場合は、端末を初期化します。初期化を実行すると端末内のデータはすべて消去されるため、トロイの木馬も確実に除去できます。ただし、初期化後は、業務に必要なデータやソフトウェアをすべて再インストールしなければなりません。

復旧までに長い時間と多大な労力を要するため、初期化をする前に重要なデータのバックアップを必ず取っておきましょう。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬をオールインワンで対策(月額200円から)

サイバーソリューションズが提供するCloud Mail SECURITYSUITE(CMSS)は、トロイの木馬が添付されたメールの検知と削除、なりすましメールやフィッシングメールの受信防止、不正なURLの無効化、サンドボックスにおける未知のトロイの木馬を検知します。

サイバーソリューションズが提供するCloud Mail SECURITYSUITE(CMSS)は、トロイの木馬が添付されたメールの検知と削除、なりすましメールやフィッシングメールの受信防止、不正なURLの無効化、サンドボックスにおける未知のトロイの木馬を検知します。

CMSSは、Microsoft 365、Google Workspaceに対応しており、月額200円から低コストで必要なメールセキュリティをオールインワンで提供します。

参考資料:3分でわかる「Cloud Mail SECURITYSUITE」

【導入事例:レオパレス21様】Microsoft 365のメールセキュリティ対策

レオパレス21様は、Microsoft 365 のメールセキュリティ対策として、マルウェア対策、スパム対策、振る舞い検知を3社4製品で運用していました。しかし、2021年の脱PPAPの機運の高まりをきっかけに、CMSSを導入しました。他社製品で従来実施していたセキュリティ対策や設定を踏襲しながら、PPAPファイルのマルウェア対策も実現しています。他社製品に比べてコストを抑えながら運用負荷の軽減と脱PPAPを実現できました。詳しくは、レオパレス21様の導入事例をご覧ください。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取るトロイの木馬の感染を防ぐための対策と対処法とは

トロイの木馬が侵入すると、情報漏洩、不正送金、スパムメールやマルウェアメールの外部送信などの被害を受けます。また、取引先への影響拡大も懸念されます。トロイの木馬の脅威について正しく理解し、適切な対応により侵入被害の防止に努めましょう。

トロイの木馬の侵入経路は、フィッシングメールやなりすましメール、添付ファイルなど、メールを介するものが主流です。侵入による感染や感染した場合を想定し、さまざまなトラブルに適切に対処することが重要です。

サイバーソリューションズは、メールセキュリティをオールインワンで提供します。「Cloud Mail SECURITYSUITE(CMSS)」は、トロイの木馬を添付するメールの検知と削除が可能です。不正なURLの無効化やなりすましメール、フィッシングメールの受信防止など、幅広いセキュリティに対応しています。ぜひ利用をご検討ください。

PPAP対策やメールセキュリティ強化サービス

サービスの概要資料を受け取る